Czym jest Open BSD?

Open BSD- wolnodostępny system operacyjny typu UNIX, dystrybuowany z pełnym kodem źródłowym na licencji BSD. Szczególny nacisk przy tworzeniu tego systemu został położony na bezpieczeństwo. Twórcą i liderem jest ekspert w dziedzinie bezpieczeństwa komputerowego...

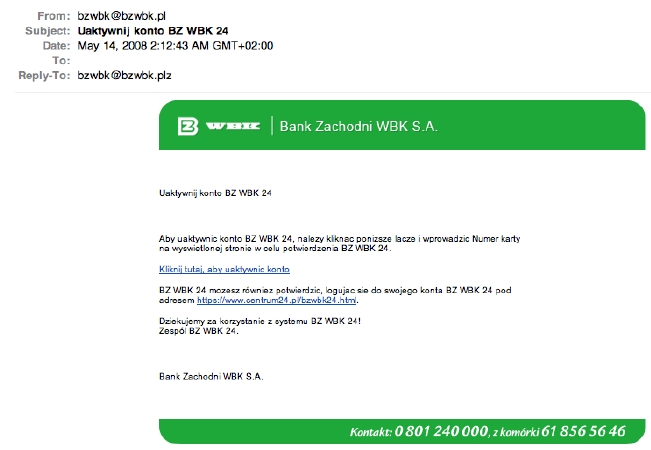

Sposób na kradzież i dostęp do cudzych kart płatniczych

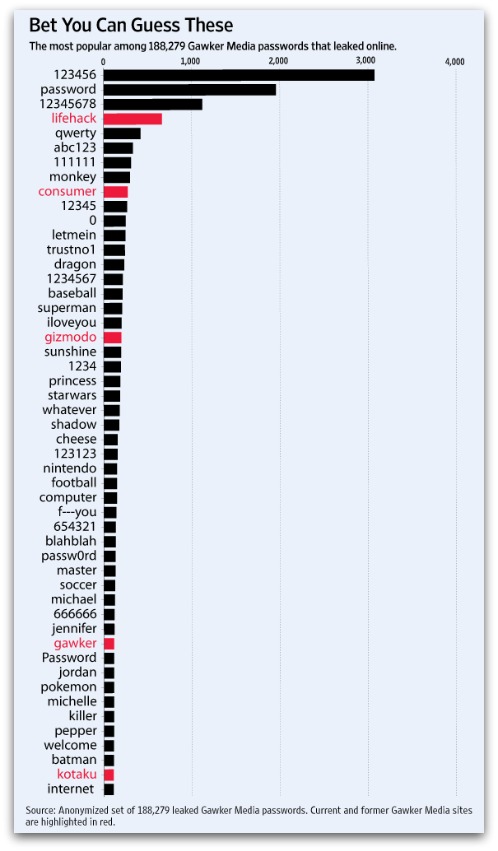

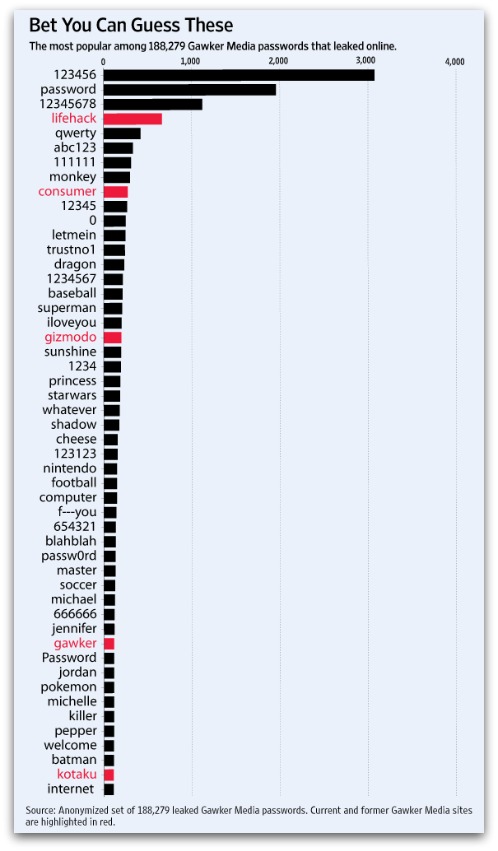

Phishing to wyłudzanie informacji osobistych, takich jak hasła, numery kart czy nawet PIN-y, przez podszywanie się pod osobę bądź instytucję godną zaufania, której takie informacje są potrzebne. Termin ten może być tłumaczony również jako łowienie haseł 'password...

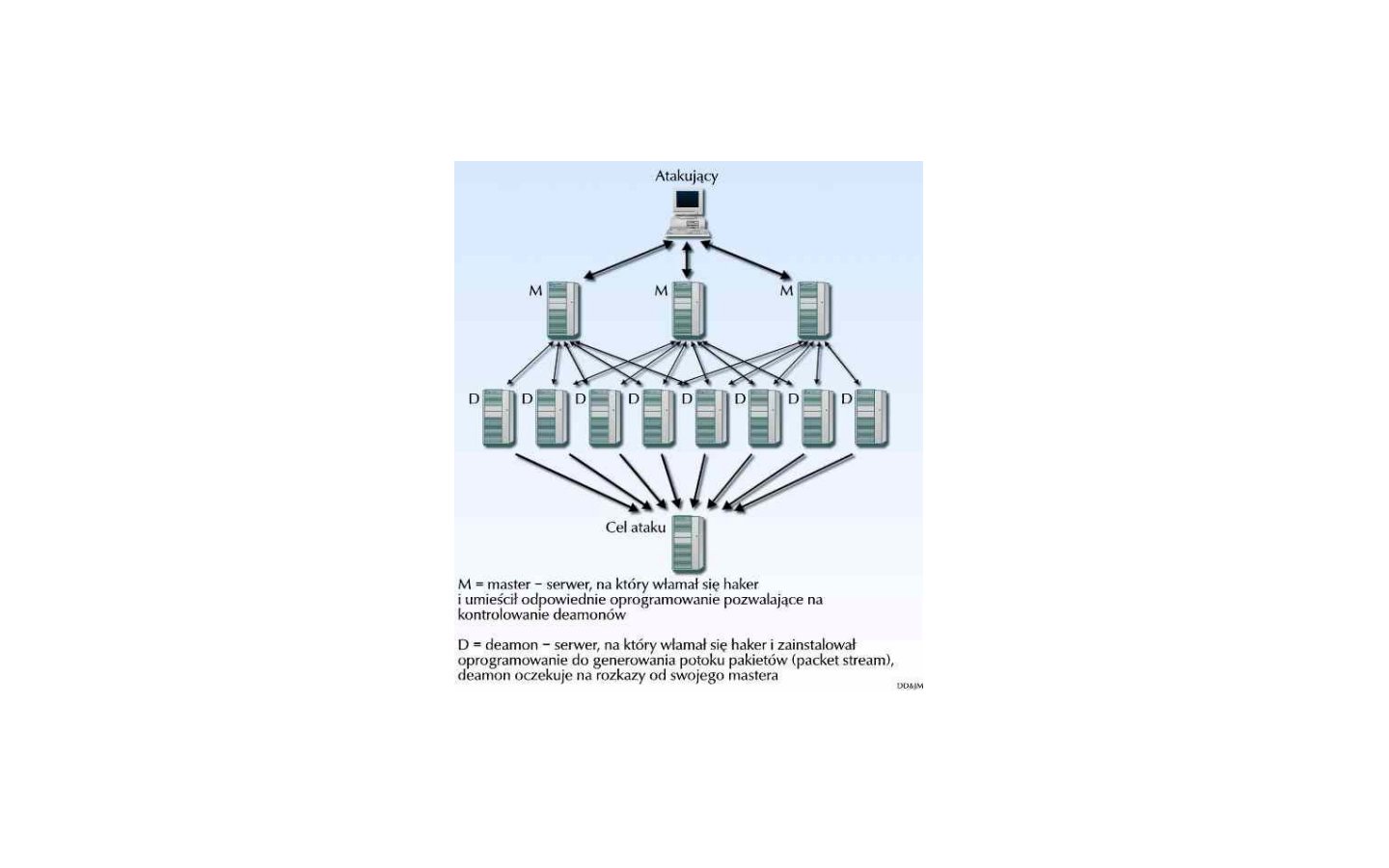

Ataki DDoS coraz większym zagrożeniem

DDoS (Distributed Denial of Service Attack) – to atak systemowy na komputer, w celu uniemożliwienia mu działania, poprzez zajęcie wszystkich wolnych zasobów, przeprowadzany jest równocześnie z wielu komputerów. Ataki te staja się niestety coraz bardziej...