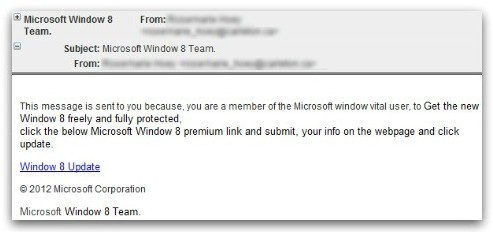

Pobierz darmową wersję Windows 8, czyli jak nie dać się oszukać

Kilka dni temu Microsoft wypuścił najnowszą wersję swojego oprogramowania: Windows 8. Cyberprzestępcy dobrze przygotowali się na tę okazję. Szybko pojawiły się maile zachęcające do darmowego pobrania tego systemu operacyjnego. Maile do złudzenia przypominają te,...

Kamery przewidzą zachowanie człowieka

Kamery, które obserwują ludzi i są w stanie przewidzieć będzie ich następny ruch, brzmi jak science fiction, ale staje się to coraz bardziej realne. Naukowcy z Carnegie Mellon University zapewniają, że takie rozwiązanie jest jak najbardziej możliwe. Amerykański rząd...![Chciałbyś pachnieć jak boczek? A może jak Batman? [GALERIA]](https://securityawareness.pl/wp-content/uploads/2012/10/perfum-o-zapachu-boczku.png)

Chciałbyś pachnieć jak boczek? A może jak Batman? [GALERIA]

Zakup mocnych zapachów nie jest żadnym problemem. Na taki zakup każdy może sobie pozwolić, jak jednak zwrócić na siebie uwagę? Dla wszystkich naszych czytelników mamy małą podpowiedź. Jak zwykle pomocna staje się technika, która pozwaiła stworzyć wspaniałe perfumy o...

Popularne aplikacje na Androida kradną nasze dane

Mamy złe wiadomości dla posiadaczy telefonów z Androidem. Specjaliści znaleźli w Google Play aż 41 aplikacji na Androida, które kradną dane osobowe, informacje o kartach kredytowych, zawartość maili a nawet hasła do portali społecznościowych. Naukowcy z dwóch...